Wenn eine e-mail auf blacklist landet, kann dies die gesamte institutionelle Kommunikation beeinträchtigen und erhebliche Compliance-Risiken nach sich ziehen. Für Behörden, Hochschulen und kommunale Einrichtungen bedeutet dies nicht nur technische Störungen, sondern auch potenzielle Verstöße gegen Informationspflichten und Fristen. Die systematische Prävention und der strukturierte Umgang mit Blacklist-Einträgen erfordern klare Zuständigkeiten, definierte Prozesse und technische Absicherung. Dieser Leitfaden bietet Entscheidungsträgern aus IT-Betrieb, Kommunikationsabteilungen und Datenschutz praxisnahe Kriterien zur Vermeidung und Behebung solcher Vorfälle.

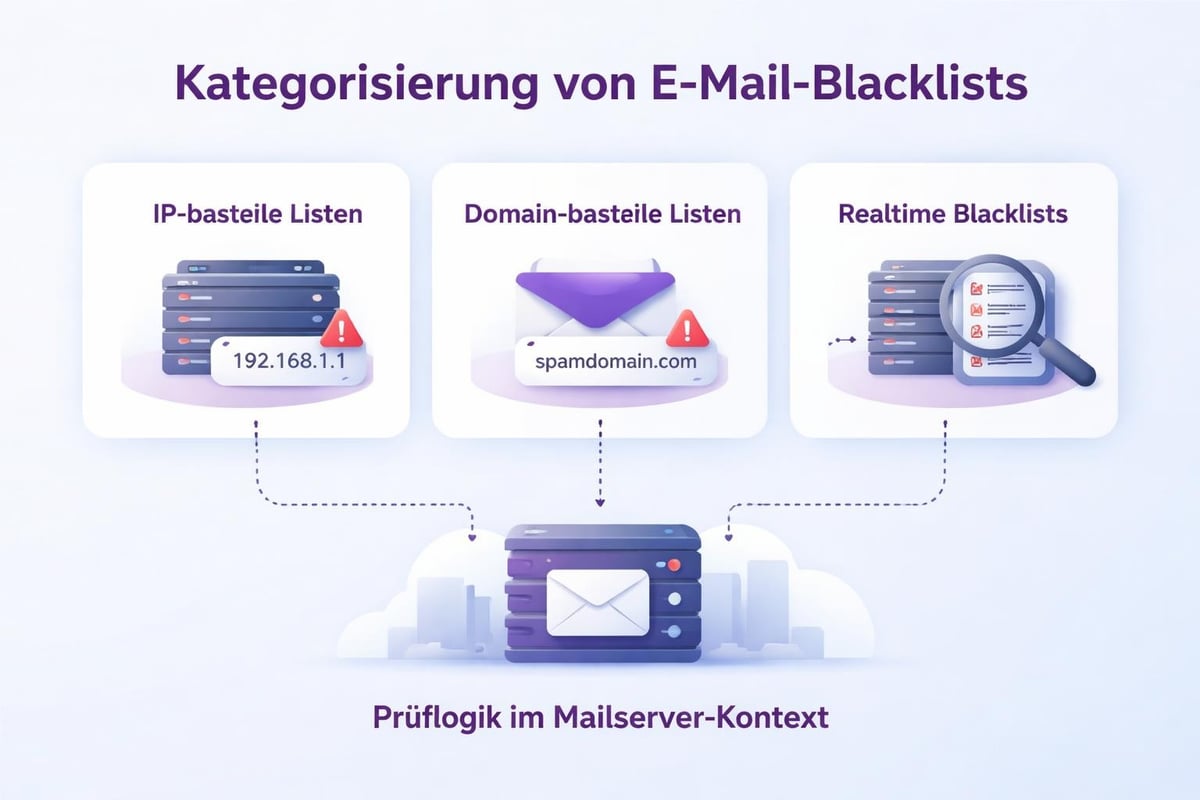

Grundlagen: Arten und Funktionsweise von Blacklists

Blacklists (auch DNSBL – DNS-based Blackhole Lists) sind Verzeichnisse von IP-Adressen oder Domains, die als Spam-Quellen identifiziert wurden. Mailserver prüfen eingehende Nachrichten gegen diese Listen und blockieren oder markieren E-Mails von gelisteten Absendern.

Relevante Blacklist-Kategorien

Man unterscheidet typischerweise mehrere Kategorien:

- IP-basierte Listen: Erfassen versendende Server-Adressen (z.B. Spamhaus ZEN, Barracuda)

- Domain-basierte Listen: Bewerten Absender-Domains (SURBL, URIBL)

- Echtzeit-Blacklists (RBL): Automatisch aktualisiert durch Spam-Traps und Meldungen

- Manuelle Listen: Von ISPs oder Organisationen gepflegt

Öffentliche Institutionen nutzen häufig dedizierte IP-Adressen für Newsletter-Versand, was die Kontrolle erleichtert, aber auch bedeutet, dass eine E-Mail auf der Blacklist den gesamten Versand betrifft.

Listungsgründe und Schwellenwerte

Typische Ursachen für Blacklist-Einträge:

| Ursache | Typischer Schwellenwert | Verantwortliche Rolle |

|---|---|---|

| Spam-Beschwerden | >0,1% der versendeten E-Mails | Kommunikation, Redaktion |

| Spam-Trap-Treffer | 1-5 Treffer pro 100.000 E-Mails | Listenhygiene, IT-Betrieb |

| Kompromittierter Server | 1 Vorfall | IT-Security |

| Fehlende Authentifizierung | Keine SPF/DKIM/DMARC | IT-Betrieb |

| Hohe Bounce-Rate | >5% Hard Bounces | Listen-Management |

Diese Werte sind Richtwerte aus der Praxis verschiedener Blacklist-Betreiber und können je nach Liste variieren.

Monitoring und Früherkennung

Die kontinuierliche Überwachung der Sender-Reputation ist essenziell, um zu vermeiden, dass eine e-mail auf blacklist gerät.

Technische Überwachungsmaßnahmen

Implementieren Sie folgende Kontrollmechanismen:

- Automatisierte Blacklist-Checks: Tägliche Prüfung gegen relevante Listen (>100 Listen via E-Mail-Reputation-Check)

- Reputation-Score-Monitoring: Überwachung bei großen ISPs (Microsoft, Google)

- Bounce-Rate-Tracking: Automatische Warnungen ab definierten Schwellenwerten

- Complaint-Rate-Analyse: Auswertung von Feedback-Loops der ISPs

- Authentifizierungs-Monitoring: DMARC-Reports auswerten

Für öffentliche Einrichtungen empfiehlt sich die Integration in bestehende Monitoring-Systeme (Nagios, Zabbix, Prometheus), um IT-Security und Betrieb einzubinden.

Zuständigkeiten und Eskalationswege

Definieren Sie klare Verantwortlichkeiten:

- IT-Betrieb: Technisches Monitoring, Server-Konfiguration

- Kommunikationsabteilung: Inhaltliche Qualität, Listenmanagement

- Datenschutzbeauftragter: Compliance-Aspekte bei Vorfällen

- IT-Security: Incident Response bei Kompromittierung

Eine Eskalationsmatrix sollte Reaktionszeiten festlegen (z.B. 4 Stunden für kritische Blacklists, 24 Stunden für weniger relevante).

Präventive Maßnahmen und technische Absicherung

Die Vermeidung von Blacklist-Einträgen beginnt mit sauberen Prozessen und technischer Härtung.

Authentifizierungs-Framework

Implementieren Sie vollständige E-Mail-Authentifizierung:

- SPF (Sender Policy Framework): Definiert autorisierte Versandserver

- DKIM (DomainKeys Identified Mail): Kryptografische Signatur der E-Mails

- DMARC (Domain-based Message Authentication): Richtlinie für fehlgeschlagene Prüfungen

Diese Maßnahmen sind auch für DSGVO-konforme Newsletter-Software relevant und reduzieren das Risiko von Domain-Spoofing.

Listen-Hygiene und Permission-Management

Strikte Einhaltung dieser Grundsätze:

- Ausschließlich Double-Opt-In-Verfahren für alle Newsletter-Anmeldungen

- Regelmäßige Bereinigung inaktiver Adressen (typischerweise nach 12-18 Monaten)

- Sofortige Verarbeitung von Abmeldungen (technisch <24h, rechtlich unverzüglich)

- Quarantäne verdächtiger Adressen (Rolle-Accounts, Wegwerf-Adressen)

- Segmentierung nach Engagement-Level

Remediation: Strukturierte Delisting-Prozesse

Wenn trotz Prävention eine e-mail auf blacklist landet, ist schnelles und strukturiertes Handeln erforderlich.

Incident-Response-Ablauf

Folgen Sie diesem systematischen Vorgehen:

- Detektion und Verifizierung: Bestätigen Sie den Eintrag mittels offizieller Blacklist-Checks

- Ursachenanalyse: Identifizieren Sie den Listungsgrund (Server-Logs, Spam-Reports)

- Sofortmaßnahmen: Stoppen Sie laufende Kampagnen, isolieren Sie kompromittierte Systeme

- Root-Cause-Behebung: Beseitigen Sie die grundlegende Ursache (z.B. Malware-Entfernung, Listen-Bereinigung)

- Delisting-Antrag: Folgen Sie dem spezifischen Verfahren der Blacklist

- Nachkontrolle: Überwachen Sie 14-30 Tage nach Delisting

Blacklist-spezifische Delisting-Verfahren

Verschiedene Listen haben unterschiedliche Prozesse:

| Blacklist | Automatisches Delisting | Manuelle Prüfung | Typische Dauer |

|---|---|---|---|

| Spamhaus | Nein | Ja, mit Nachweis | 24-72h |

| Barracuda | Ja (72h) | Möglich | 72h-7 Tage |

| SORBS | Teilweise | Ja, ggf. Gebühr | Variabel |

| SpamCop | Ja (24h ohne Aktivität) | Nein | 24h |

Dokumentieren Sie alle Schritte für interne Audits und potenzielle Rückfragen durch Datenschutzbeauftragte bei Newsletter-Tools.

Kommunikation mit ISPs und Blacklist-Betreibern

Formulieren Sie Delisting-Anträge professionell:

- Konkrete Beschreibung der Ursache

- Nachweis der Behebung (z.B. Log-Auszüge, neue Prozesse)

- Präventionsmaßnahmen für die Zukunft

- Kontaktdaten des verantwortlichen IT-Leiters

- Zeitstempel aller relevanten Ereignisse

Vermeiden Sie generische Anfragen oder Schuldzuweisungen. ISPs schätzen nachvollziehbare technische Dokumentation.

Governance-Struktur und Richtlinien

Etablieren Sie organisatorische Rahmenbedingungen, um langfristig zu verhindern, dass eine E-Mail auf die Blacklist gerät.

Policy-Dokumente und Verfahrensanweisungen

Erstellen Sie verbindliche Richtlinien:

- E-Mail-Versand-Policy: Regelt Autorisierung, Frequenzen, Inhaltsanforderungen

- Incident-Response-Plan: Definiert Eskalation bei Blacklist-Einträgen

- Listen-Management-Richtlinie: Vorgaben für Akquise, Pflege, Löschung

- Vendor-Management: Anforderungen an externe Dienstleister

Diese Dokumente sollten mindestens jährlich überprüft und an veränderte Bedrohungslagen angepasst werden.

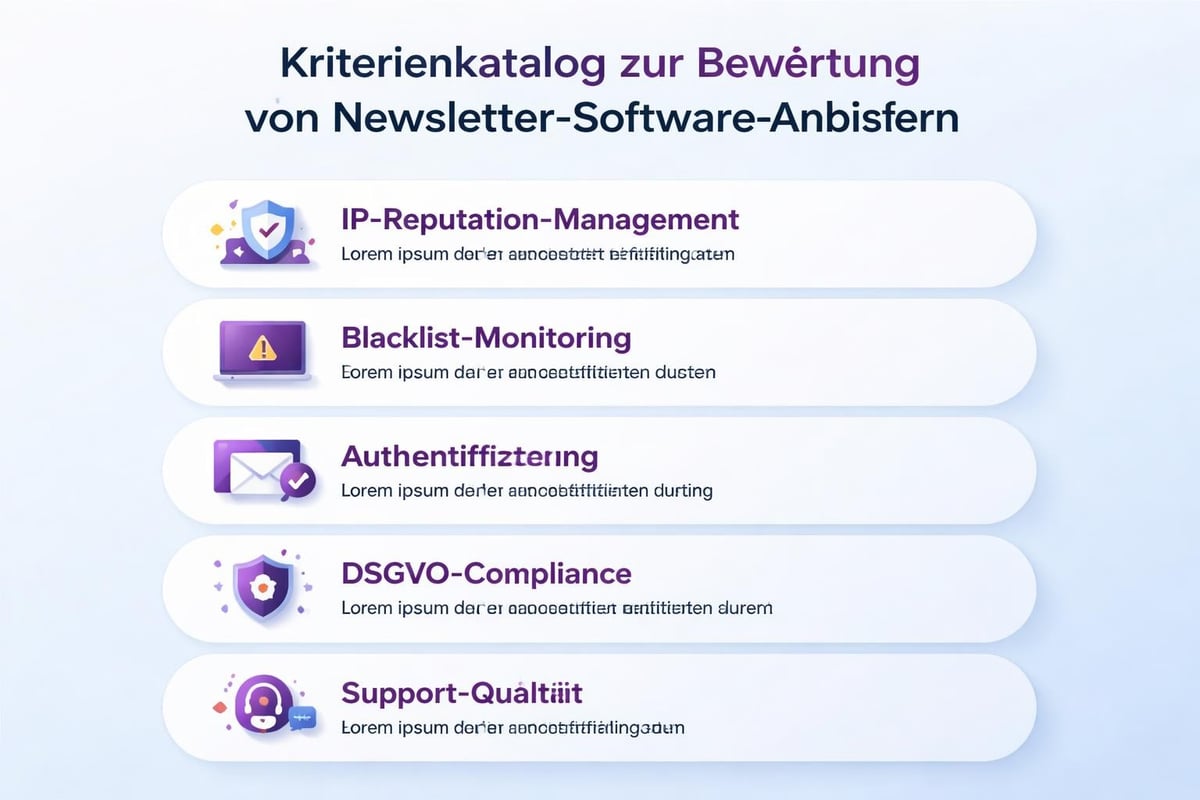

Kriterienkatalog für Newsletter-Software

Prüfen Sie Anbieter anhand dieser Governance-Kriterien:

- Dedizierte IP-Adressen oder IP-Pooling mit Reputationsgarantien

- Automatische Blacklist-Überwachung als Plattform-Feature

- Transparente Bounce- und Complaint-Reporting

- Technische Authentifizierungs-Unterstützung (SPF/DKIM/DMARC)

- Incident-Support und SLA für Delisting-Unterstützung

- DSGVO-konforme Datenverarbeitung im EU-Raum

Eine DSGVO-konforme Newsletter-Software sollte diese Anforderungen standardmäßig erfüllen.

Risikomanagement und Checkliste

Typische Risikoszenarien und Gegenmaßnahmen

| Risiko | Wahrscheinlichkeit | Impact | Gegenmaßnahme |

|---|---|---|---|

| Kompromittierter Server | Mittel | Hoch | Härtung, IDS/IPS, Patch-Management |

| Spam-Trap in Liste | Mittel | Mittel | Double-Opt-In, regelmäßige Validierung |

| Mitarbeiter-Fehlversand | Niedrig | Mittel | 4-Augen-Prinzip, Freigabeprozess |

| Shared-IP-Kontamination | Hoch (bei Shared Hosting) | Hoch | Dedizierte IP, Anbieter-Wechsel |

| Listenkauf/Akquise-Fehler | Mittel | Sehr hoch | Strikte Prozessvorgaben, Schulungen |

Operative Checkliste für IT-Betrieb

Monatliche Überprüfung:

- Blacklist-Status aller Versand-IPs geprüft (DNSBL Mail Blacklist Check)

- Bounce-Rate <3%, Complaint-Rate <0,1%

- SPF/DKIM/DMARC-Records validiert

- Inaktive Empfänger (>12 Monate) identifiziert

- Feedback-Loop-Reports ausgewertet

- Server-Logs auf Anomalien geprüft

- Backup-MX-Server getestet

Vierteljährliche Überprüfung:

- Incident-Response-Plan aktualisiert

- Schulungen für Redaktions-/Kommunikationsteams

- Review der Versandvolumina und -muster

- Vendor-SLA-Compliance geprüft

Fragen an Newsletter-Software-Anbieter (RFP-Vorlage)

Stellen Sie potenziellen Dienstleistern diese spezifischen Fragen:

- IP-Reputation: Bieten Sie dedizierte IP-Adressen? Welche Warming-Prozesse sind implementiert?

- Monitoring: Welche Blacklists überwachen Sie automatisch? Wie werden wir bei Einträgen benachrichtigt?

- Authentifizierung: Unterstützen Sie DKIM-Signing? Wie wird SPF/DMARC konfiguriert?

- Incident-Support: Welche SLA gelten bei Blacklist-Vorfällen? Bieten Sie Delisting-Unterstützung?

- Compliance: Wo werden Daten verarbeitet? Liegt eine Auftragsverarbeitung für Newsletter-Software vor?

- Reporting: Welche Metriken zur Zustellbarkeit stellen Sie bereit?

- Listen-Hygiene: Welche automatisierten Validierungs- und Bereinigungsfunktionen existieren?

- Skalierung: Wie handhaben Sie Volumenspitzen ohne Reputationsschäden?

Dokumentieren Sie Antworten systematisch für die Vergabeentscheidung und beziehen Sie IT-Security, Datenschutz und Beschaffung ein.

Kurzfazit für Entscheider

Eine E-Mail auf der Blacklist stellt für öffentliche Institutionen ein erhebliches operatives und Compliance-Risiko dar. Prävention durch technische Authentifizierung, strikte Listen-Hygiene und kontinuierliches Monitoring ist deutlich effizienter als reaktive Delisting-Prozesse. Die Etablierung klarer Governance-Strukturen, Zuständigkeiten und Eskalationswege ist unerlässlich. Bei der Auswahl von Newsletter-Software sollten Blacklist-Management-Funktionen, dedizierte IP-Optionen und transparentes Reporting zu den Kernkriterien gehören. Abstimmung mit Datenschutzbeauftragten und IT-Security gewährleistet rechtskonforme und sichere Prozesse.

Die Vermeidung von Blacklist-Einträgen erfordert systematisches Vorgehen, klare Prozesse und die richtige technische Infrastruktur. e-publisher:mail unterstützt öffentliche Institutionen und Unternehmen mit DSGVO-konformer Newsletter-Software, die dedizierte IP-Adressen, automatisches Blacklist-Monitoring und vollständige Datenhoheit in Deutschland bietet. Nutzen Sie eine Lösung, die Compliance und Zustellbarkeit von Anfang an gewährleistet.