Ein audit log newsletter dokumentiert alle sicherheitsrelevanten Ereignisse und Systemzugriffe innerhalb einer Newsletter-Plattform lückenlos. Für öffentliche Institutionen, Hochschulen und Behörden ist diese Protokollierung nicht nur eine technische Anforderung, sondern eine rechtliche Notwendigkeit nach DSGVO, BSI-Grundschutz und revisionssicheren Archivierungsstandards. Die Nachvollziehbarkeit von Benutzeraktionen, Konfigurationsänderungen und Datenzugriffen schafft Transparenz gegenüber Datenschutzbeauftragten, Aufsichtsbehörden und internen Revisionsabteilungen. Dieser Beitrag liefert Entscheidungskriterien, Praxisempfehlungen und Prüffragen für die Beschaffung und den Betrieb von Newsletter-Systemen mit umfassender Protokollierung.

Kurzfazit: Warum Audit-Logs bei Newsletter-Systemen unverzichtbar sind

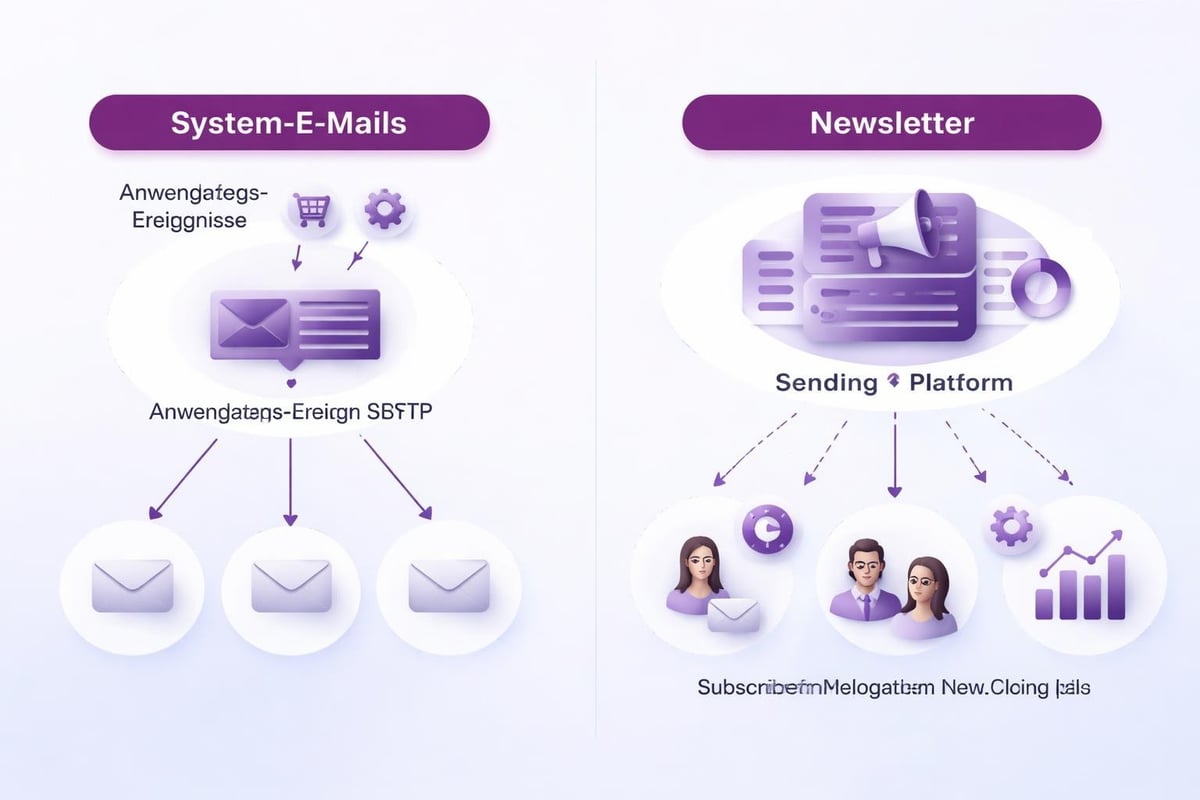

Audit-Logs bilden die Grundlage für Compliance-Nachweise, Sicherheitsvorfallanalysen und betriebliche Nachvollziehbarkeit. Ein audit log newsletter erfasst typischerweise:

- Zugriffsereignisse: Anmeldungen, fehlgeschlagene Login-Versuche, Passwortänderungen

- Konfigurationsänderungen: Anpassungen an Versandeinstellungen, Vorlagen, Verteilern

- Datenverarbeitungen: Newsletter-Versand, Empfängerverwaltung, Statistikzugriffe

- Berechtigungsänderungen: Rollenzuweisungen, Rechtevergaben, Benutzerdeaktivierungen

Die Bedeutung von Audit-Logs für Compliance und Sicherheit zeigt sich besonders bei Datenschutzvorfällen, wenn Behörden den Nachweis über korrekte Verarbeitungsprozesse verlangen.

Rechtliche und organisatorische Anforderungen

Nach Art. 5 Abs. 2 DSGVO müssen Verantwortliche die Einhaltung der Datenschutzgrundsätze nachweisen können (Rechenschaftspflicht). Für öffentliche Stellen gelten zusätzlich:

- Haushaltsrecht: Dokumentationspflichten bei Mittelverwaltung und Beschaffung

- BSI-Grundschutz: Anforderungen an Protokollierung (CON.3, OPS.1.1.5)

- Landesarchivgesetze: Revisionssichere Aufbewahrung bestimmter Kommunikationsnachweise

- E-Government-Gesetze: Transparenz- und Nachweispflichten bei digitaler Verwaltungskommunikation

Diese Vorgaben erfordern nicht nur technische Protokollierung, sondern auch organisatorische Prozesse zur Auswertung, Aufbewahrung und Löschung von Logs. Die Abstimmung mit dem behördlichen oder hochschulinternen Datenschutzbeauftragten ist zwingend erforderlich. Hinweis: Diese Ausführungen ersetzen keine Rechtsberatung.

Checkliste: Anforderungen an einen audit log newsletter

Bei der Auswahl oder Konfiguration einer Newsletter-Plattform sollten folgende Protokollierungsfunktionen geprüft werden:

Technische Protokollierungsmerkmale

- Zeitstempel mit Sekundengenauigkeit und Zeitzonenangabe (ISO 8601)

- Eindeutige Identifikation des Akteurs (Benutzer-ID, Rolle, IP-Adresse)

- Ereignistyp mit standardisierter Klassifikation

- Protokollierung vor und nach Änderungen (Delta-Dokumentation)

- Unveränderlichkeit der Log-Einträge (Write-once-Prinzip)

- Verschlüsselte Speicherung der Protokolldaten

- Exportfunktion in standardisierten Formaten (JSON, CSV, Syslog)

- Aufbewahrungsfristen konfigurierbar nach internen Vorgaben

Organisatorische und betriebliche Aspekte

- Zugriffssteuerung auf Audit-Logs nach Vier-Augen-Prinzip

- Automatische Alarmierung bei sicherheitsrelevanten Ereignissen

- Integration mit SIEM-Systemen (Security Information and Event Management)

- Dokumentierte Prozesse zur regelmäßigen Log-Auswertung

- Löschkonzept unter Berücksichtigung von Aufbewahrungsfristen

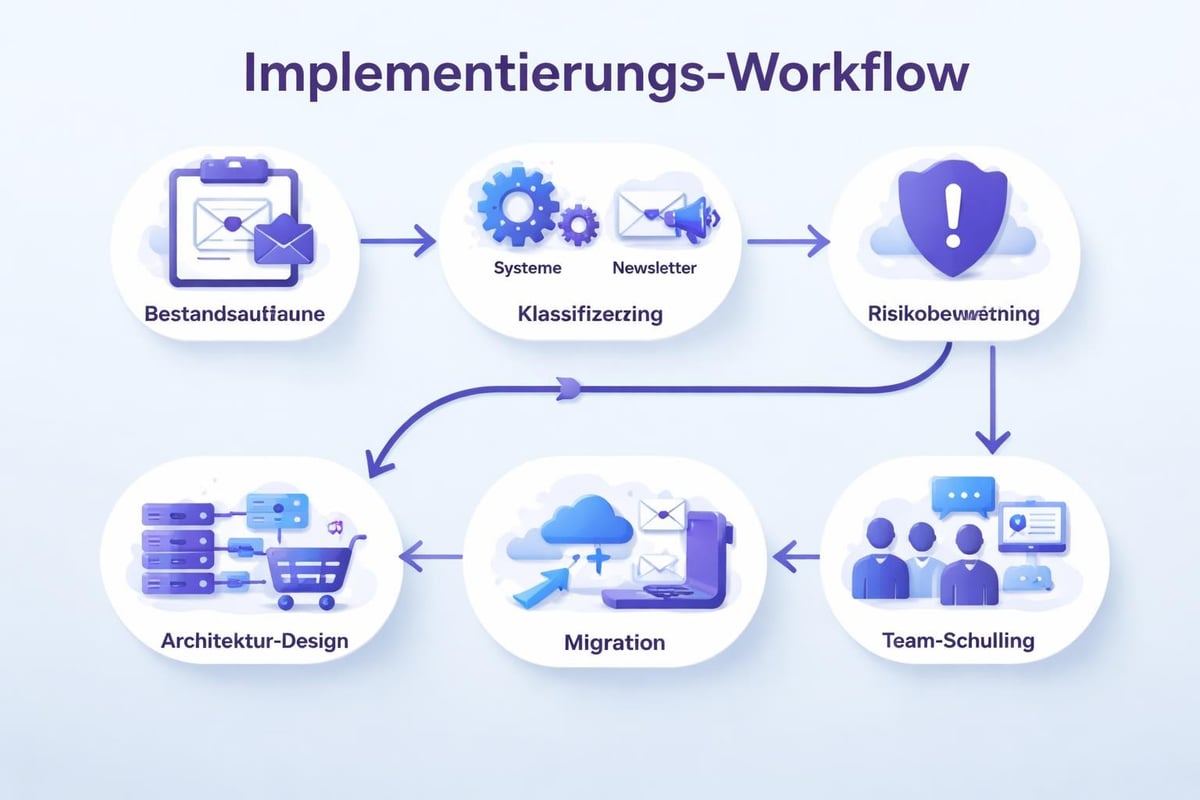

Die Implementierung effektiver Audit-Logs erfordert eine Abstimmung zwischen IT-Security, Datenschutz und Fachabteilung.

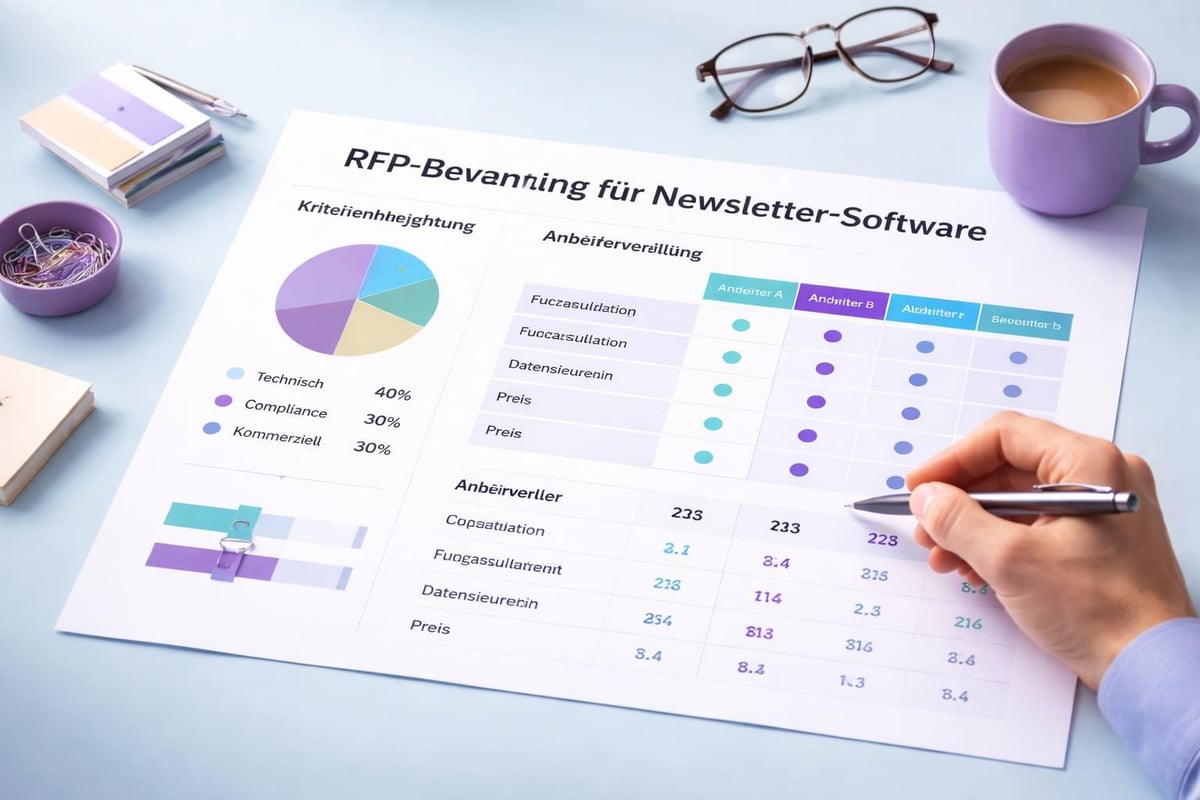

Entscheidungsmatrix: Bewertung von Newsletter-Lösungen

Die folgende Matrix unterstützt die strukturierte Bewertung verschiedener Plattformen:

| Kriterium | Gewichtung | Anforderung | Prüfmethode |

|---|---|---|---|

| Log-Vollständigkeit | Hoch | Alle CRUD-Operationen protokolliert | Testdurchlauf mit Musteraktionen |

| Unveränderlichkeit | Hoch | Kryptografische Absicherung | Technische Dokumentation prüfen |

| Exportfähigkeit | Mittel | Standard-Formate unterstützt | Export-Test durchführen |

| Aufbewahrungssteuerung | Mittel | Konfigurierbare Fristen | Admin-Interface testen |

| SIEM-Integration | Mittel | API oder Syslog vorhanden | Technische Spezifikation |

| Zugriffskontrolle | Hoch | Rollenbasiert, protokolliert | Rechtevergabe testen |

| Performance | Mittel | Keine Verzögerung durch Logging | Lasttests mit aktivem Logging |

Bei der Bewertung von Newsletter-Plattformen sollte die Protokollierungsfunktion gleichwertig neben Versandleistung und Benutzerfreundlichkeit stehen.

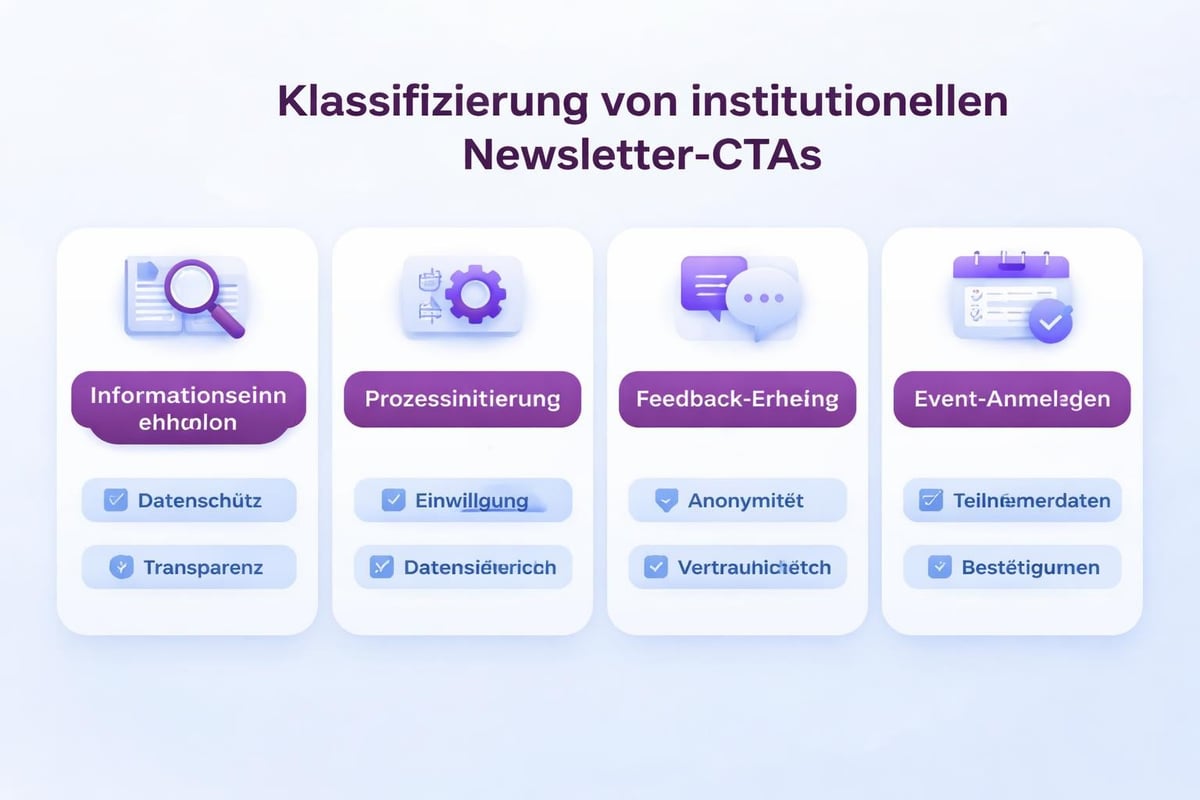

Typische Protokollierungsereignisse im Newsletter-Kontext

Ein umfassender audit log newsletter erfasst folgende Ereigniskategorien:

Benutzerverwaltung:

- Erstanmeldung, wiederholte Anmeldungen, Abmeldungen

- Passwortänderungen, Passwortrücksetzungen

- Rollenzuweisungen, Rechteänderungen

Kampagnenverwaltung:

- Erstellung, Bearbeitung, Löschung von Newsletter-Vorlagen

- Versandauslösung mit Zeitstempel und auslösendem Benutzer

- Abbruch oder Pausierung von Versandvorgängen

Empfängerverwaltung:

- Import von Verteilerlisten mit Quellenangabe

- Einzelne An- und Abmeldungen

- Änderungen an Segmentierungsregeln

Systemkonfiguration:

- SMTP-Einstellungen, Versandgrenzen

- DKIM/SPF-Konfigurationen

- Reporting-Berechtigungen

Die Best Practices zur Überwachung von Audit-Logs empfehlen regelmäßige Stichprobenprüfungen und automatisierte Anomalieerkennung.

Typische Risiken und Gegenmaßnahmen

Bei unzureichender Protokollierung oder fehlerhafter Log-Verwaltung entstehen folgende Risiken:

| Risiko | Auswirkung | Gegenmaßnahme |

|---|---|---|

| Log-Manipulation | Fehlende Beweiskraft bei Vorfällen | Kryptografische Signierung, Write-once-Storage |

| Übermäßige Speicherung | DSGVO-Verstoß durch Vorratsdatenspeicherung | Definierte Löschfristen, Rechtsgrundlage dokumentieren |

| Fehlende Auswertung | Sicherheitsvorfälle bleiben unentdeckt | Wöchentliche Review-Prozesse, SIEM-Integration |

| Unzureichende Granularität | Keine Rekonstruktion bei Nachfragen | Detaillierte Ereignisklassifikation festlegen |

| Zugriff durch Unbefugte | Compliance-Verstoß, Vertraulichkeitsverletzung | Rollenbasierte Zugriffskontrolle, Vier-Augen-Prinzip |

Besonders kritisch ist die Abwägung zwischen notwendiger Protokollierungstiefe und Datensparsamkeit. Die grundlegende Funktionsweise von Audit-Logs verdeutlicht, dass nur tatsächlich erforderliche Daten erfasst werden sollten.

Aufbewahrungsfristen und Löschkonzept

Die Festlegung von Aufbewahrungsfristen erfolgt anhand:

- Rechtlicher Vorgaben: Steuerrechtliche Aufbewahrung (typischerweise 6-10 Jahre für geschäftsrelevante Kommunikation)

- Betrieblicher Notwendigkeit: Sicherheitsanalysen, Fehlersuche (häufig 90 Tage bis 12 Monate)

- Datenschutzrechtlicher Zulässigkeit: Art. 5 Abs. 1 lit. e DSGVO (Speicherbegrenzung)

Ein praxistaugliches Löschkonzept sieht vor:

- Produktive Logs: 90 Tage Online-Zugriff

- Archivierung: 12 Monate komprimiert, verschlüsselt

- Gesetzlich erforderliche Daten: Separate Kennzeichnung, längere Aufbewahrung

- Automatisierte Löschung nach Fristablauf mit Protokollierung der Löschung selbst

Bei Mailinglisten-Software sollte die Aufbewahrungsdauer differenziert nach Ereignistyp konfigurierbar sein.

Fragen an Anbieter: RFP-Katalog für Audit-Logging

Bei der Beschaffung einer Newsletter-Plattform sollten folgende Fragen gestellt werden:

Technische Umsetzung:

- Welche Ereignisse werden standardmäßig protokolliert, welche optional?

- Erfolgt die Protokollierung synchron oder asynchron zum Hauptprozess?

- Wie wird die Unveränderlichkeit der Logs technisch sichergestellt?

- Welche Exportformate werden unterstützt (JSON, CSV, Syslog, CEF)?

- Ist eine Integration mit SIEM-Systemen möglich? Welche Schnittstellen existieren?

Datenschutz und Compliance:

6. Werden personenbezogene Daten in Logs gespeichert? Welche Rechtsgrundlage besteht?

7. Wie werden Aufbewahrungsfristen technisch umgesetzt?

8. Können Logs gemäß Art. 17 DSGVO (Recht auf Löschung) bereinigt werden?

9. Liegt eine Datenschutz-Folgenabschätzung für die Protokollierung vor?

Betrieb und Support:

10. Welche Rollenkonzepte existieren für den Zugriff auf Audit-Logs?

11. Gibt es vorkonfigurierte Auswertungsberichte oder Dashboards?

12. Wie erfolgt die Alarmierung bei sicherheitskritischen Ereignissen?

13. Werden Logs innerhalb der EU/EWR gespeichert?

Diese Fragen sollten Bestandteil jeder Ausschreibung sein, insbesondere wenn Newsletter versendet werden, die sensible Informationen enthalten.

Verantwortlichkeiten im Betrieb

Die organisatorische Zuordnung der Log-Verwaltung sollte klar geregelt sein:

- IT-Security: Technische Konfiguration, SIEM-Integration, Incident Response

- Datenschutzbeauftragter: Prüfung der Rechtmäßigkeit, Aufbewahrungsfristen

- Fachabteilung/Kommunikation: Fachliche Auswertung bei betrieblichen Fragen

- Revision/Controlling: Stichprobenprüfungen, Compliance-Audits

- IT-Betrieb: Backup, Archivierung, technische Verfügbarkeit

Ein dokumentiertes Berechtigungskonzept verhindert, dass einzelne Administratoren unkontrolliert auf alle Protokolldaten zugreifen können.

Ein audit log newsletter bildet die Grundlage für rechtskonforme, nachvollziehbare Newsletter-Kommunikation in Behörden und öffentlichen Institutionen. Die strukturierte Bewertung von Protokollierungsfunktionen nach technischen und organisatorischen Kriterien sichert langfristig die Compliance-Anforderungen ab. e-publisher:mail bietet eine DSGVO-konforme Newsletter-Lösung mit umfassender Audit-Funktionalität, die volle Datenhoheit und präzise Nachvollziehbarkeit aller Systemaktivitäten gewährleistet.