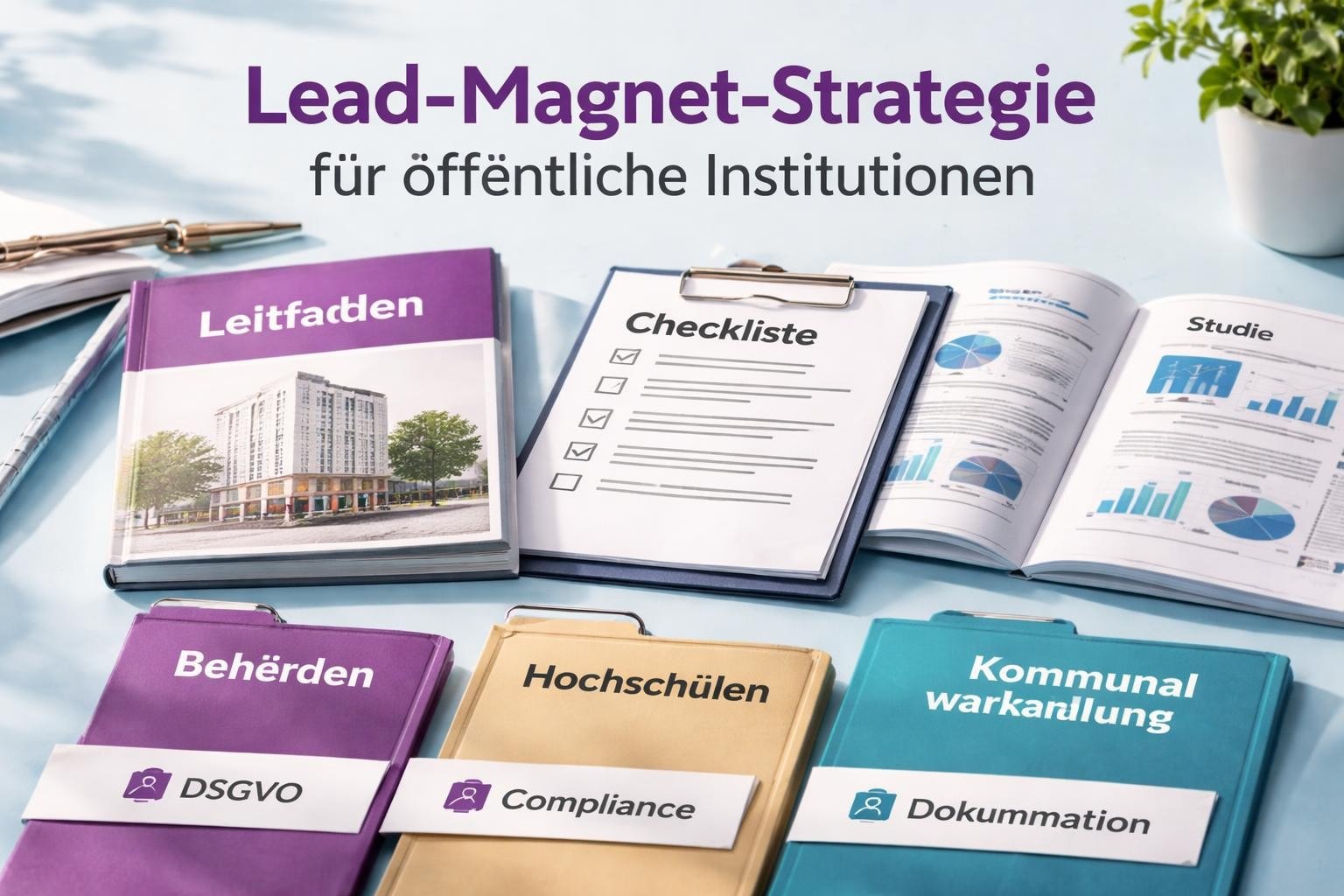

Die Herausforderung, dass legitime geschäftskritische Newsletter von Spamfiltern blockiert werden, betrifft Behörden, Hochschulen und Unternehmen gleichermaßen. Die Fragestellung „Spamfilter umgehen" muss aus organisatorischer Perspektive präzise formuliert werden: Es geht nicht um die Umgehung von Sicherheitsmechanismen, sondern um die konforme Konfiguration der E-Mail-Infrastruktur, sodass rechtmäßige Kommunikation zuverlässig zugestellt wird. Dieser Leitfaden richtet sich an IT-Security-Verantwortliche, Datenschutzbeauftragte und Kommunikationsabteilungen, die E-Mail-Kampagnen unter Einhaltung von Governance-Anforderungen durchführen.

Kurzfazit: Strategische Einordnung der Zustellbarkeit

Die Vermeidung falscher Spam-Einstufungen erfordert technische, organisatorische und inhaltliche Maßnahmen. Spamfilter umgehen bedeutet in der Praxis, Authentifizierungsprotokolle korrekt zu implementieren, Absenderreputationen zu pflegen und datenschutzkonforme Versandprozesse aufzubauen.

Zentrale Erkenntnisse:

- Technische Absenderauthentifizierung (SPF, DKIM, DMARC) ist unverzichtbar

- Organisatorische Prozesse zur Einwilligung beeinflussen Reputation direkt

- Inhaltliche Gestaltung muss maschinelle Filterkriterien berücksichtigen

- Monitoring und kontinuierliche Anpassung sind notwendig

Microsoft warnt ausdrücklich vor unsachgemäßen Versuchen, Spamfilter zu umgehen, da dies Sicherheitslücken schafft. Die korrekte Konfiguration ist der einzige rechtsichere Weg.

Technische Voraussetzungen für zuverlässige Zustellung

Die technische Infrastruktur bildet das Fundament der E-Mail-Zustellbarkeit. Organisationen müssen Authentifizierungsprotokolle vollständig implementieren, um als vertrauenswürdige Absender erkannt zu werden.

SPF, DKIM und DMARC: Obligatorische Konfiguration

| Protokoll | Funktion | Implementierungsaufwand |

|---|---|---|

| SPF | Autorisierte Versandserver definieren | Niedrig: DNS-TXT-Eintrag |

| DKIM | Kryptografische Signatur je E-Mail | Mittel: Server-Konfiguration |

| DMARC | Policy für Authentifizierungsfehler | Niedrig: DNS-TXT-Eintrag mit Monitoring |

Diese drei Protokolle müssen gemeinsam konfiguriert werden. Eine professionelle Newsletter-Software übernimmt typischerweise die DKIM-Signierung automatisch, während SPF und DMARC in der DNS-Zone der Organisation konfiguriert werden.

Die Akademie.de erläutert ausführlich, wie seriöse Newsletter gestaltet werden, um Fehlklassifizierungen zu vermeiden. Besonders wichtig: konsistente Absenderadressen aus eigenen Domains, keine Fremddomains im From-Header.

Absenderreputation systematisch aufbauen

Reputation-Faktoren nach Priorität:

- Bounce-Rate: Hard Bounces unter 2%, Soft Bounces unter 5%

- Beschwerderate: Spam-Markierungen unter 0,1% der versendeten E-Mails

- Engagement-Rate: Öffnungen und Klicks signalisieren Relevanz

- Versandkonsistenz: Plötzliche Volumensteigerungen vermeiden

Die E-Mail-Zustellbarkeit systematisch zu verbessern erfordert kontinuierliches Monitoring dieser Kennzahlen. IT-Security und Kommunikationsabteilungen sollten monatlich Auswertungen durchführen.

Organisatorische Maßnahmen und Prozessgestaltung

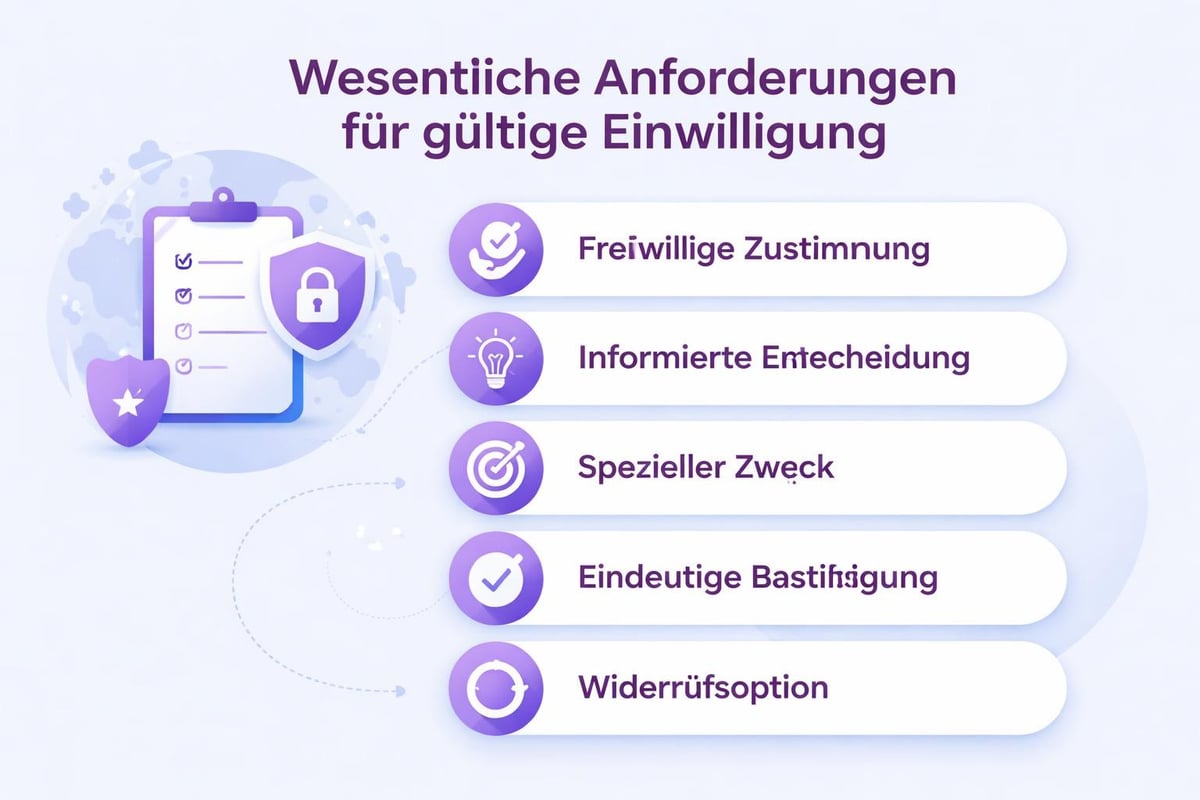

Compliance-konforme Versandprozesse sind Voraussetzung, um Spamfilter umgehen zu können. Die DSGVO-konforme Newsletter-Verwaltung verlangt dokumentierte Einwilligungen und transparente Abmeldeprozesse.

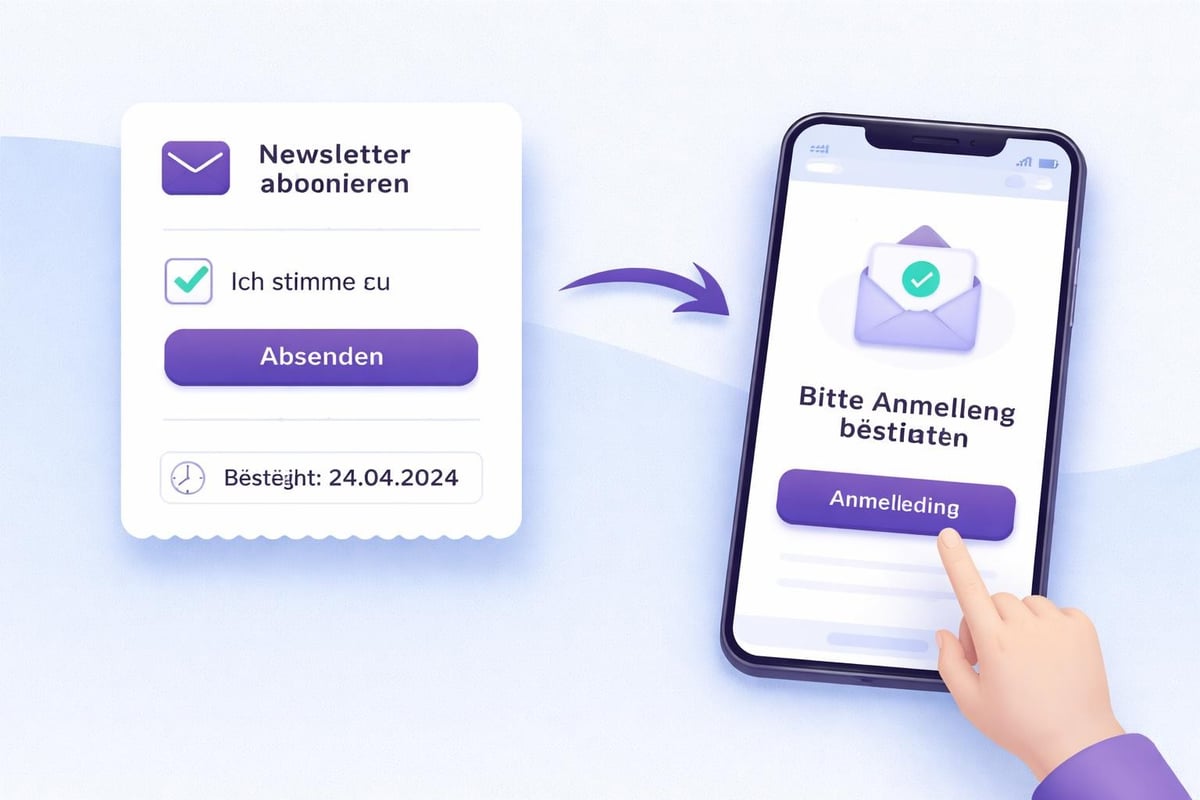

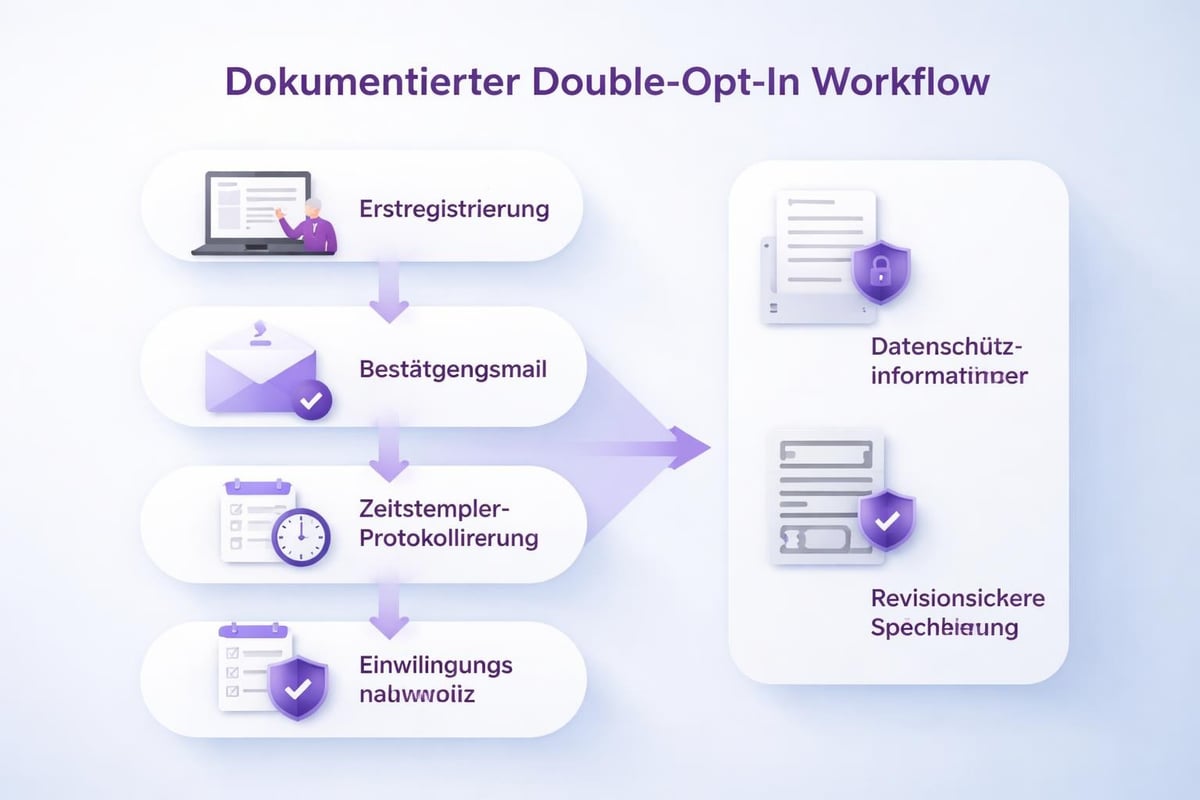

Double-Opt-In als Qualitätssicherung

Das Double-Opt-In-Verfahren ist nicht nur rechtlich geboten, sondern verbessert die Listenhygiene erheblich. Nur bestätigte Adressen reduzieren Bounces und Beschwerden.

Prozessschritte:

- Nutzer trägt E-Mail-Adresse ein

- System versendet Bestätigungslink

- Nutzer bestätigt durch Klick

- System protokolliert Zeitstempel und IP-Adresse

- Nutzer erhält Bestätigungsmail mit Abmelde-Option

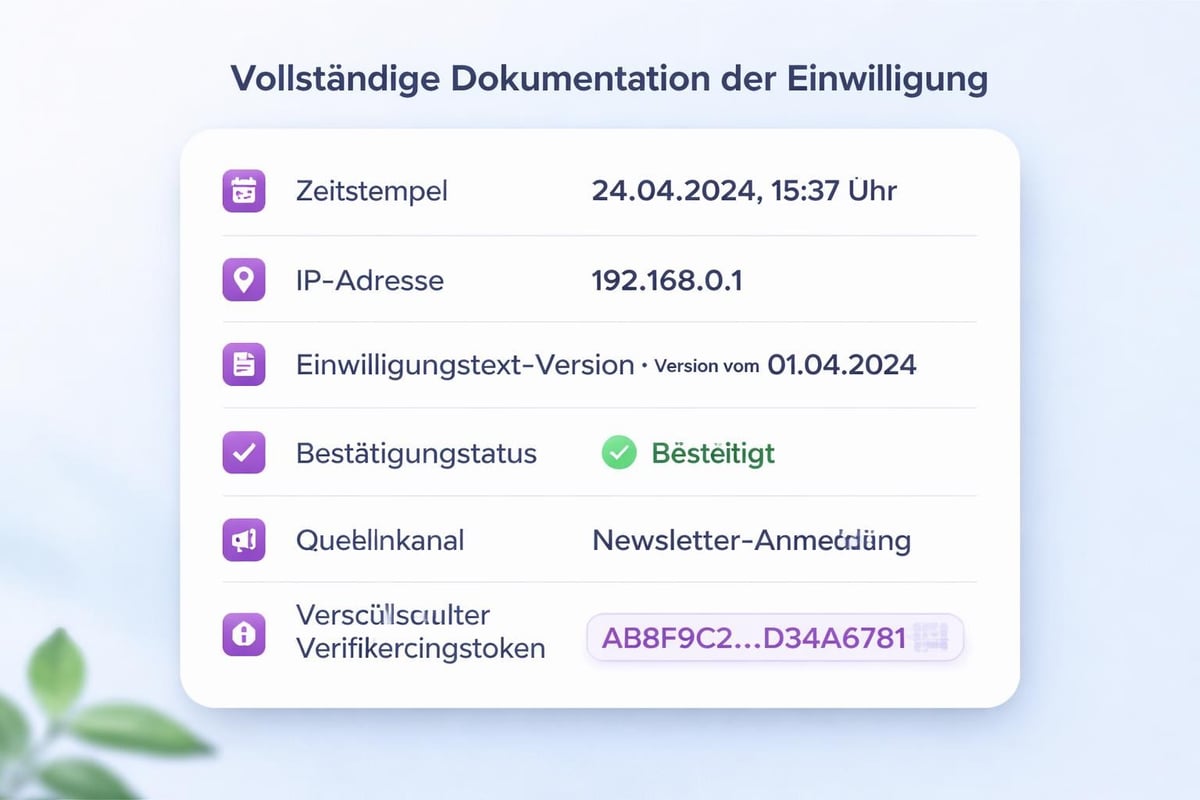

Der nachweisbare Opt-In-Prozess muss revisionssicher dokumentiert werden. Datenschutzbeauftragte verlangen vollständige Audit-Trails.

Listenhygiene und Segmentierung

| Maßnahme | Ziel | Häufigkeit |

|---|---|---|

| Inaktive Empfänger entfernen | Engagement-Rate erhöhen | Quartalsweise |

| Bounce-Adressen bereinigen | Hard Bounces sofort löschen | Automatisch nach jedem Versand |

| Segmentierung nach Interesse | Relevanz steigern | Vor jeder Kampagne |

| Re-Engagement-Kampagnen | Inaktive reaktivieren oder entfernen | Halbjährlich |

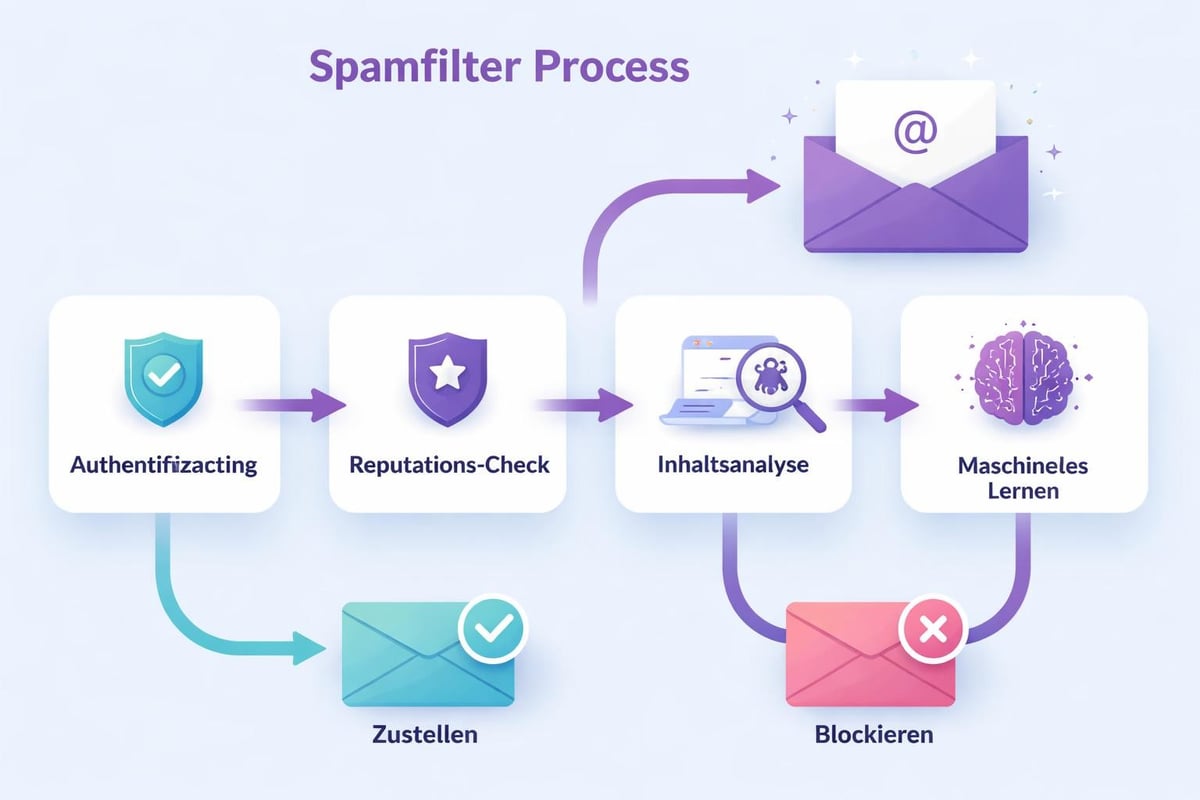

Inhaltliche Gestaltung und Filterkriterien

Moderne Spamfilter nutzen maschinelles Lernen und analysieren zahlreiche Merkmale. Die Wikipedia-Übersicht zu Spamfiltern zeigt die Komplexität statistischer Modelle, insbesondere Bayes-basierter Verfahren.

Kritische Inhaltselemente

Spam-Trigger vermeiden:

- Übermäßige Großbuchstaben oder Ausrufezeichen

- Typische Spam-Vokabular („kostenlos", „Gewinn", „sofort")

- Irreführende Betreffzeilen ohne Bezug zum Inhalt

- Fehlende oder mangelhafte Impressumsinformationen

- Unverhältnismäßiges Bild-Text-Verhältnis (mehr als 60% Bilder)

Professionelle Newsletter-Vorlagen sind bereits für Filterkonformität optimiert. Die Pflichtangaben im Newsletter müssen vollständig und gut lesbar sein.

Text-HTML-Balance und technische Umsetzung

Ein reiner HTML-Newsletter ohne Plain-Text-Alternative wird häufiger gefiltert. Multipart-E-Mails mit beiden Versionen sind Standard. Die Universität Wien informiert über Spamfilter-Funktionsweise und individuelle Einstellungsmöglichkeiten.

Checkliste: Technische und organisatorische Kontrolle

Vor jedem Newsletter-Versand:

- SPF-, DKIM- und DMARC-Konfiguration geprüft (quartalsweise)

- Absenderadresse konsistent und aus eigener Domain

- Double-Opt-In-Nachweis für alle Empfänger vorhanden

- Bounce-Adressen aus vorherigem Versand entfernt

- Betreffzeile ohne Spam-Trigger formuliert

- Plain-Text-Version zusätzlich zu HTML erstellt

- Abmeldelink deutlich sichtbar und funktionsfähig

- Impressum und Datenschutzhinweise vollständig

- Test-Versand an verschiedene Provider durchgeführt

Monatliches Monitoring:

- Zustellrate über 95%

- Bounce-Rate unter 5%

- Beschwerderate unter 0,1%

- Domain-Reputation-Score prüfen (z.B. Sender Score)

Die Domain-Reputation ist entscheidend für die langfristige Zustellbarkeit.

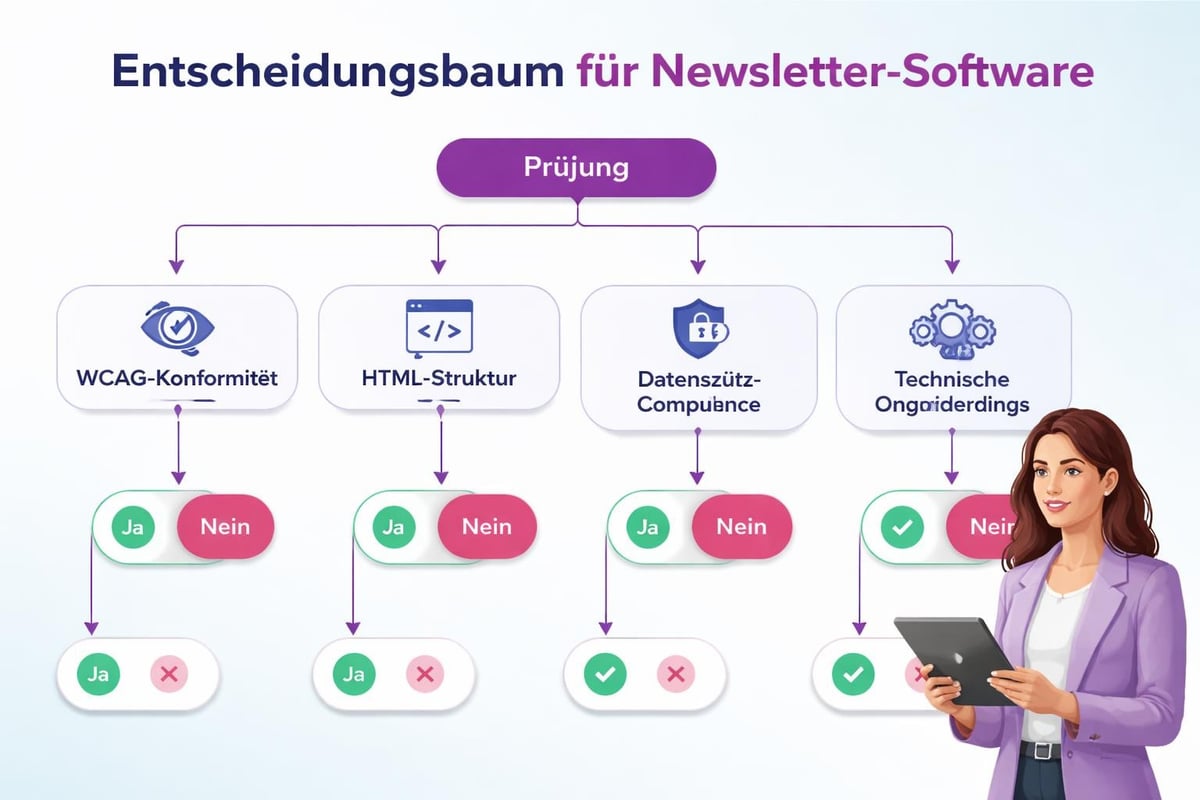

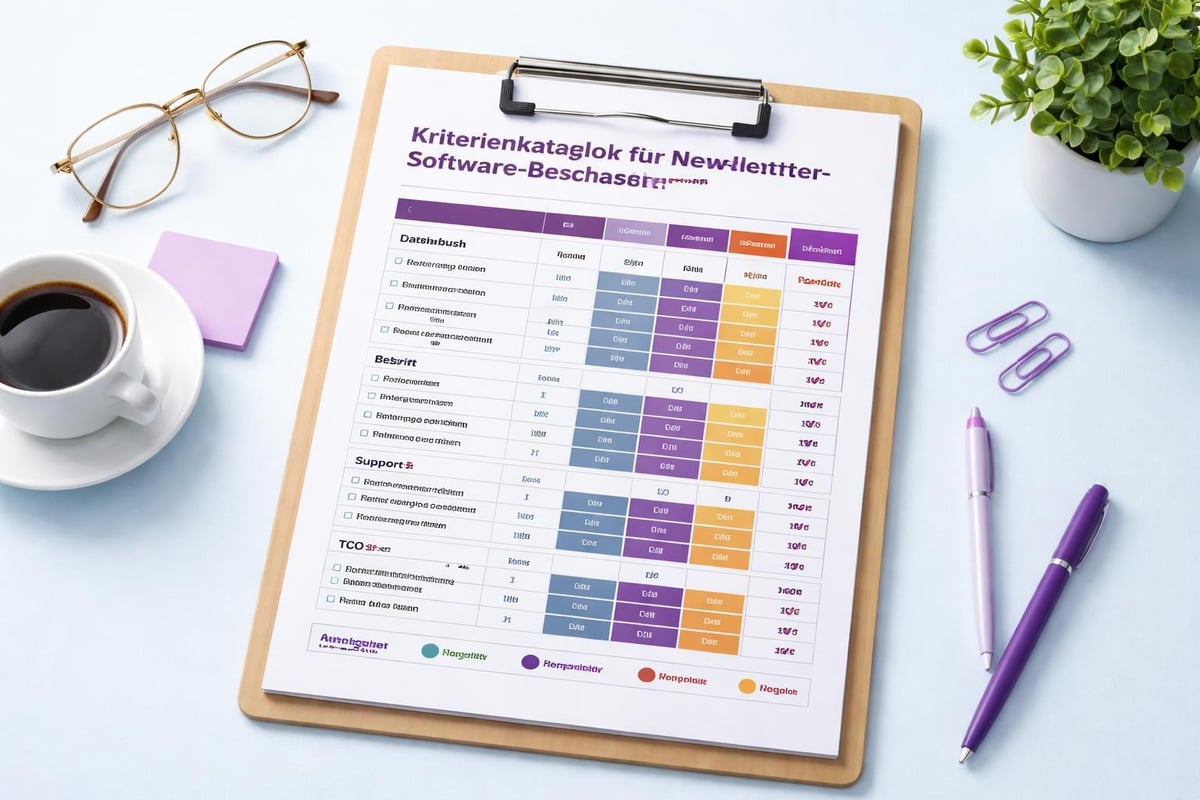

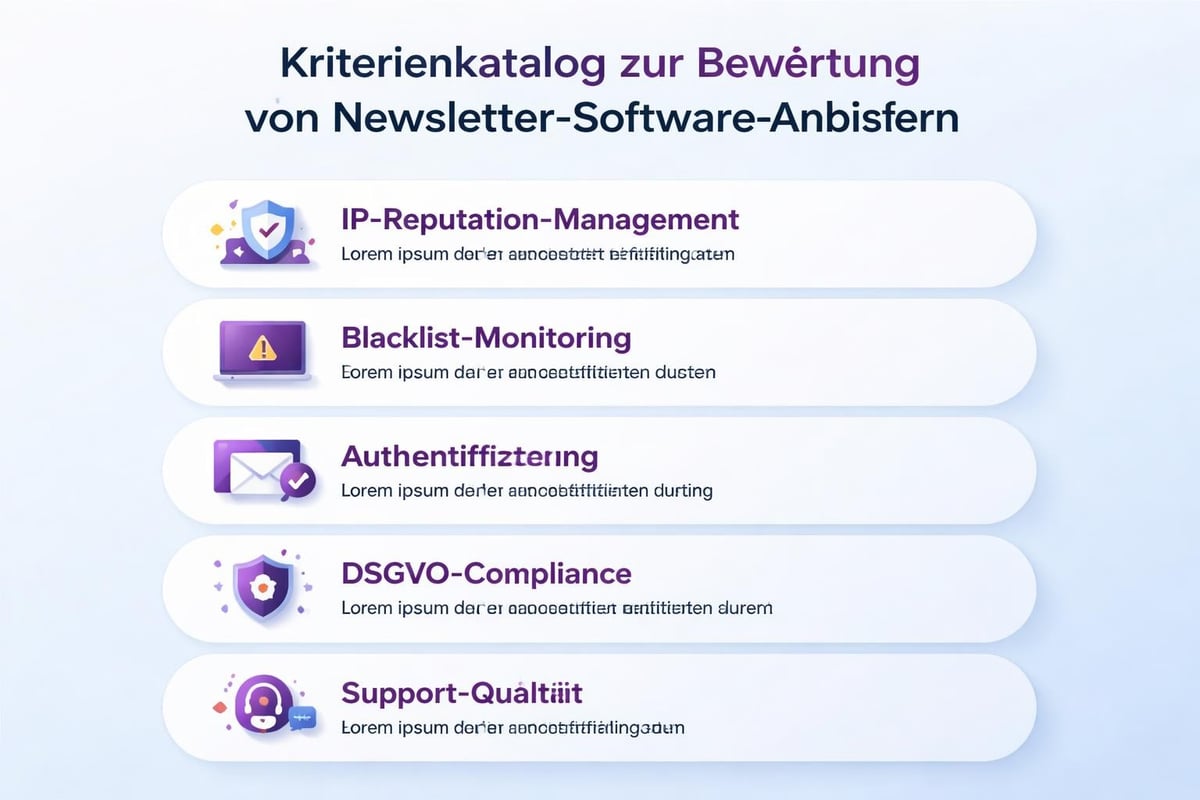

Entscheidungsmatrix: Newsletter-Software-Auswahl

Bei der Beschaffung einer Newsletter-Lösung sollten Vergabestellen und IT-Abteilungen folgende Kriterien bewerten:

| Kriterium | Gewichtung | Anforderung |

|---|---|---|

| Automatische DKIM-Signierung | Hoch | Standard-Feature, keine manuelle Konfiguration |

| Bounce-Handling | Hoch | Automatische Kategorisierung und Bereinigung |

| Compliance-Funktionen | Sehr hoch | Double-Opt-In, Audit-Logs, DSGVO-Dokumentation |

| Reputation-Monitoring | Mittel | Integrierte Dashboards für Zustellraten |

| Segmentierungsmöglichkeiten | Mittel | Flexible Zielgruppenbildung |

| Support bei Zustellproblemen | Hoch | Deutschsprachiger technischer Support |

| Datenhoheit | Sehr hoch | Hosting in Deutschland/EU, kein Drittland-Transfer |

Die beste Newsletter-Plattform erfüllt diese Kriterien vollständig und bietet transparente Vertragsbedingungen zur Auftragsverarbeitung.

Typische Risiken und Gegenmaßnahmen

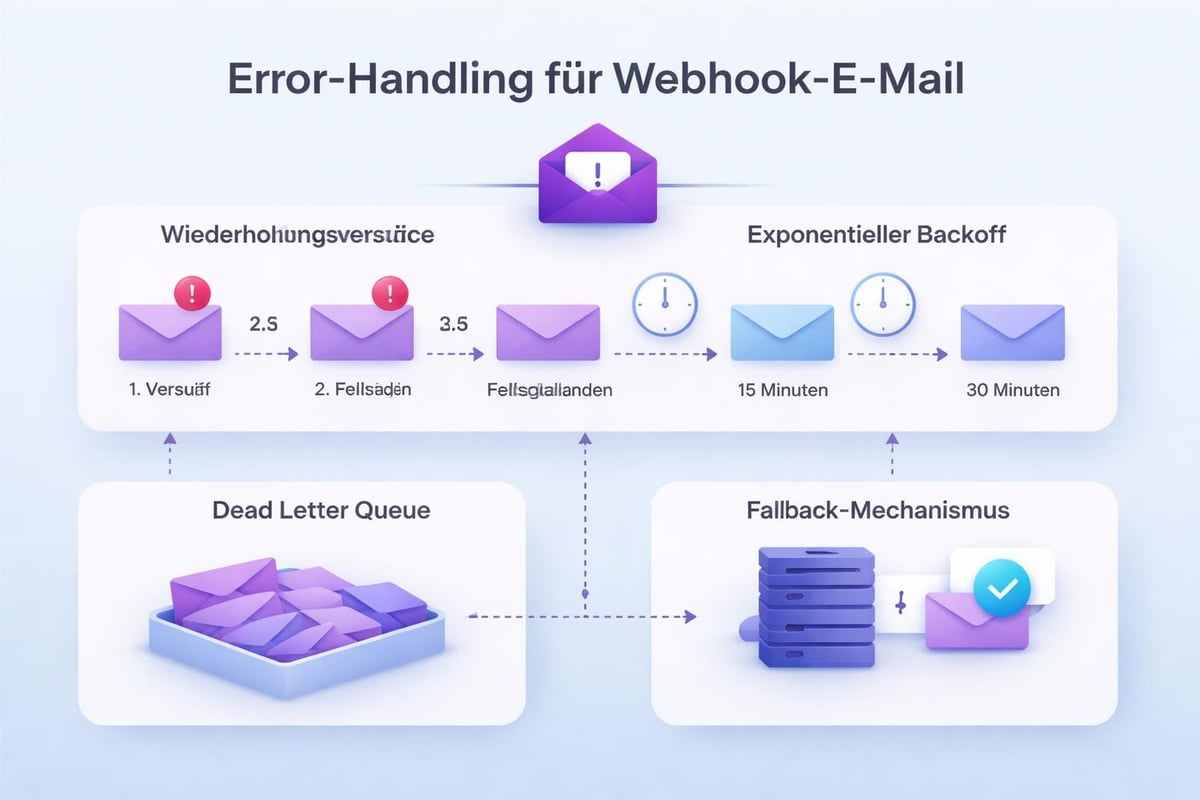

Risiko 1: Plötzliche IP-Reputationsverluste

Ursache: Großer einmaliger Versand an ungeprüfte Liste

Gegenmaßnahme: Warming-up-Prozess über 2-4 Wochen, schrittweise Volumensteigerung

Risiko 2: Shared-IP-Probleme

Ursache: Andere Kunden des Providers versenden Spam

Gegenmaßnahme: Dedicated IP ab 100.000 Empfängern monatlich, eigene Reputation

Risiko 3: Fehlende Dokumentation bei Beschwerden

Ursache: Keine nachweisbaren Einwilligungen

Gegenmaßnahme: Revisionssichere Opt-In-Nachweise mit Zeitstempel

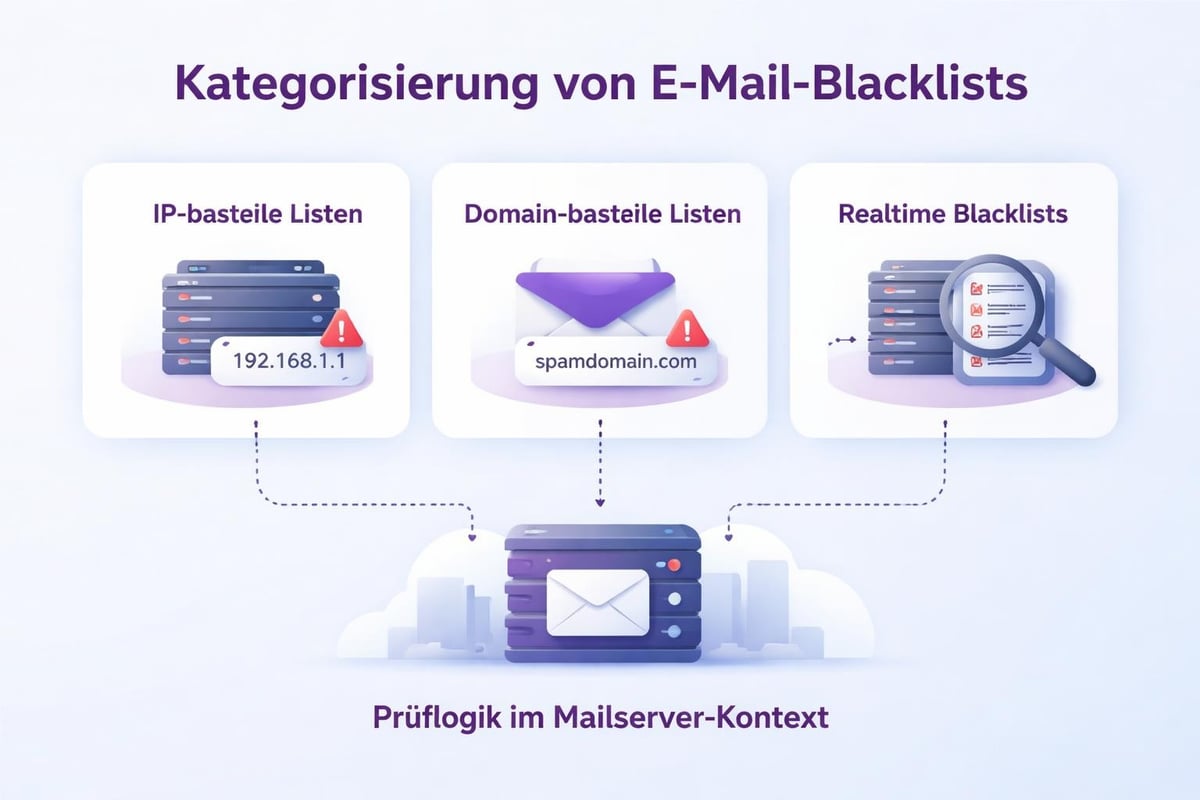

Risiko 4: Blacklist-Eintragungen

Ursache: Versand an Spam-Traps oder gekaufte Listen

Gegenmaßnahme: Nur organisch gewachsene Listen, regelmäßige Blacklist-Prüfung

Absolit erläutert ausführlich, wie Blockierungen durch Spamfilter vermieden werden, indem Absenderklarheit und persönliche Ansprache priorisiert werden.

Fragen an Anbieter: RFP-Katalog für Ausschreibungen

IT-Vergabestellen sollten folgende Fragen in Ausschreibungen integrieren:

-

Technische Authentifizierung: Welche Authentifizierungsprotokolle werden standardmäßig implementiert? Erfolgt DKIM-Signierung automatisch?

-

Infrastruktur: Wo befinden sich die Server physisch? Erfolgt Datenverarbeitung ausschließlich in der EU?

-

Compliance-Dokumentation: Welche Audit-Logs werden für Opt-In-Prozesse erstellt? Wie lange werden diese aufbewahrt?

-

Reputation-Management: Bieten Sie Dedicated IPs an? Ab welchem Versandvolumen wird dies empfohlen?

-

Monitoring: Welche Echtzeit-Metriken zu Zustellbarkeit stehen zur Verfügung? Gibt es Alarmierung bei Auffälligkeiten?

-

Support: Wie erfolgt technischer Support bei Zustellproblemen? Welche Reaktionszeiten gelten?

-

AVV-Konformität: Liegt ein standardisierter Auftragsverarbeitungsvertrag nach Art. 28 DSGVO vor?

-

Schulung: Werden Schulungen für Kommunikationsteams zur Filteroptimierung angeboten?

Diese Fragen ermöglichen eine fundierte technische Bewertung. Der Datenschutzbeauftragte sollte Fragen 2, 3 und 7 prioritär prüfen.

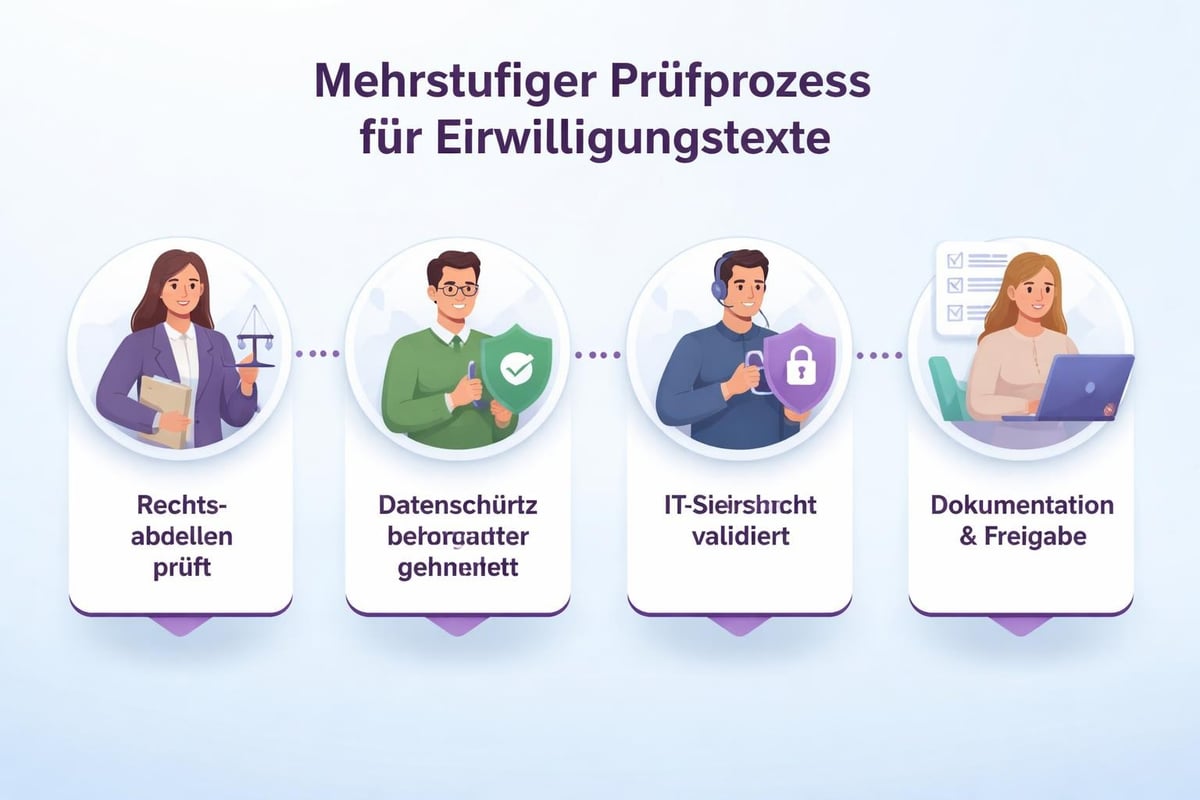

Rechtliche Rahmenbedingungen und Abstimmungsbedarf

Dieser Leitfaden ersetzt keine Rechtsberatung. Organisationen müssen bei Unsicherheiten den Datenschutzbeauftragten und gegebenenfalls die Rechtsabteilung einbeziehen. Besonders bei sensiblen Zielgruppen (z.B. Gesundheitswesen, Behördenkommunikation) gelten erhöhte Anforderungen.

Die Newsletter-Compliance umfasst mehr als Spamfilter-Optimierung: Einwilligungsmanagement, Dokumentationspflichten und Betroffenenrechte müssen systematisch umgesetzt werden.

SurveyMonkey gibt praktische Hinweise, wie Spam-Filter bei Umfrage-Einladungen vermieden werden, wobei explizite Einwilligungen zentral sind. Die Netzwoche berichtet über neue Phishing-Methoden, bei denen Angreifer Google Kalender nutzen, um Spamfilter zu umgehen, was die Notwendigkeit umfassender Security-Awareness verdeutlicht.

Die systematische Optimierung der E-Mail-Zustellbarkeit erfordert technisches Know-how, organisatorische Disziplin und kontinuierliches Monitoring. Spamfilter umgehen bedeutet nicht, Sicherheitsmechanismen zu deaktivieren, sondern die eigene Infrastruktur rechtskonform und professionell aufzusetzen. e-publisher:mail bietet eine DSGVO-konforme Newsletter-Lösung mit vollständiger Datenhoheit, automatischer Authentifizierung und transparenten Zustellbarkeits-Metriken – entwickelt für Organisationen, die rechtssichere und zuverlässige Kommunikation benötigen.