Die Auswahl und der Betrieb eines Newsletter-Tools erfordern heute nicht nur funktionale Exzellenz, sondern auch umfassende technische und organisatorische Maßnahmen (TOMs). Datenschutzbeauftragte, IT-Security-Verantwortliche und Kommunikationsabteilungen stehen vor der Herausforderung, Newsletter-Plattformen zu evaluieren, die sowohl leistungsfähig als auch DSGVO-konform sind. Dieser praxisnahe Guide liefert eine strukturierte Übersicht der wichtigsten TOM-Kategorien, Prüfnachweise und einen konkreten Fragenkatalog für die Auftragsverarbeitungsvereinbarung. Mit den richtigen Maßnahmen wird Newsletter-Datenschutz zum beherrschbaren Prozess.

Zugriffskontrolle und rollenbasierte Berechtigungen

Die Implementierung von Role-Based Access Control (RBAC) bildet das Fundament jeder sicheren Newsletter-Software. Organisationen müssen sicherstellen, dass nur autorisierte Mitarbeiter Zugriff auf Abonnentendaten, Kampagnen und Analysefunktionen erhalten.

Zentrale Maßnahmen in der Zugriffskontrolle:

- Definition granularer Rollen (Administrator, Redakteur, Analyst, Lesezugriff)

- Zeitlich begrenzte Zugriffsrechte für externe Dienstleister

- Automatische Rechteverwaltung bei Austritten und Abteilungswechseln

- Protokollierung aller Änderungen an Berechtigungsstrukturen

Die Berechtigungen im Team sollten nach dem Prinzip der minimalen Rechtevergabe erfolgen. Ein Redakteur benötigt beispielsweise Schreibrechte für Newsletter-Inhalte, aber keinen Zugriff auf die vollständige Abonnentendatenbank oder Systemkonfigurationen.

| Rolle | Zugriffsbereiche | Typische Aktivitäten |

|---|---|---|

| Administrator | Systemkonfiguration, Nutzerverwaltung, Integrationen | Rechtevergabe, API-Konfiguration, Systemupdates |

| Redakteur | Content-Erstellung, Kampagnenplanung | Newsletter erstellen, Vorlagen bearbeiten, Versandplanung |

| Analyst | Reporting, Statistiken (anonymisiert) | KPI-Auswertung, A/B-Test-Analysen, Performance-Tracking |

Authentifizierung und Identitätsmanagement

Moderne Newsletter-Plattformen müssen robuste Authentifizierungsmechanismen bereitstellen. Die Zwei-Faktor-Authentifizierung (MFA) stellt sicher, dass selbst bei kompromittierten Passwörtern kein unbefugter Zugriff erfolgt. Die optionale Integration von Single Sign-On (SSO) erleichtert die zentrale Verwaltung von Zugangsdaten im Unternehmenskontext.

Empfohlene Authentifizierungsmaßnahmen:

- Verpflichtende Zwei-Faktor-Authentifizierung für privilegierte Konten

- SSO-Integration über SAML 2.0 oder OAuth 2.0

- Passwort-Policies mit Mindestanforderungen (Länge, Komplexität, Ablauf)

- Automatische Session-Timeouts nach Inaktivität

- IP-basierte Zugriffsbeschränkungen für sensible Bereiche

Für Organisationen, die bereits E-Mail-Marketing-Tools einsetzen, bietet SSO einen erheblichen Mehrwert durch zentrale Nutzerverwaltung und vereinfachte Compliance-Nachweise.

Protokollierung und Audit-Trails

Die lückenlose Dokumentation aller sicherheitsrelevanten Ereignisse ist nicht nur Best Practice, sondern rechtlich erforderlich. Newsletter-Tool-TOMs müssen umfassende Audit-Logs bereitstellen, die bei Datenschutzvorfällen eine vollständige Nachvollziehbarkeit gewährleisten.

Erforderliche Protokollierungen

Jede Newsletter-Plattform sollte mindestens folgende Ereignisse protokollieren:

- Anmeldeversuche (erfolgreich und fehlgeschlagen) mit Zeitstempel und IP-Adresse

- Änderungen an Abonnentendaten mit Nutzerkennung und Zeitpunkt

- Export von Datenbanken oder Segmenten

- Änderungen an Systemkonfigurationen und Berechtigungen

- API-Zugriffe durch Drittsysteme

Die Aufbewahrungsdauer von Protokolldaten muss mit den gesetzlichen Anforderungen und internen Richtlinien abgestimmt werden. Typischerweise werden Audit-Logs zwischen 90 Tagen und zwei Jahren vorgehalten.

| Ereignistyp | Mindestdaten | Aufbewahrung | Prüfnachweis |

|---|---|---|---|

| Login-Ereignis | User-ID, Zeitstempel, IP, Erfolg/Fehlschlag | 90 Tage | Audit-Log-Export |

| Datenänderung | User-ID, geänderte Felder, Alt-/Neuwerte | 1 Jahr | Change-Protokoll |

| Datenexport | User-ID, Datensatz-Anzahl, Exportformat | 2 Jahre | Export-Register |

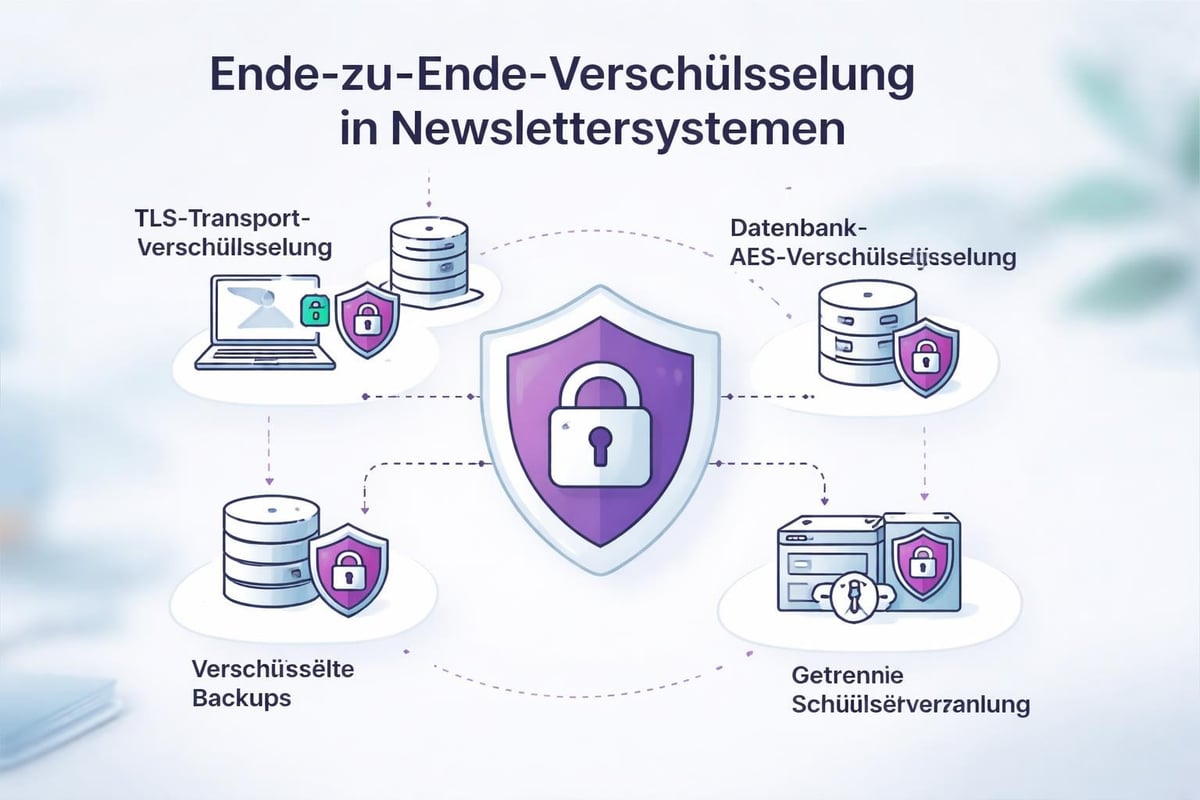

Verschlüsselung in Transport und Ruhe

Die durchgängige Verschlüsselung personenbezogener Daten ist ein zentrales Element der TOMs. Newsletter-Plattformen müssen sowohl die Datenübertragung als auch die Speicherung schützen.

Transport Layer Security (TLS):

- Verpflichtende TLS 1.2 oder höher für alle Verbindungen

- HSTS-Header zur Verhinderung von Downgrade-Angriffen

- Verschlüsselte API-Kommunikation mit Drittsystemen

- Sichere SMTP-Verbindungen für E-Mail-Versand

Verschlüsselung im Ruhezustand:

- AES-256-Verschlüsselung für Datenbanken

- Verschlüsselte Backups mit separatem Schlüsselmanagement

- Verschlüsselte Speicherung von Attachments und Medien

- Hardware Security Modules (HSM) für Schlüsselverwaltung bei höchsten Sicherheitsanforderungen

Die Implementierung dieser Maßnahmen korreliert direkt mit Newsletter-Compliance und schafft Vertrauen bei Abonnenten und Aufsichtsbehörden.

Mandantenfähigkeit und Datentrennung

Bei Multi-Tenant-Architekturen müssen Newsletter-Plattformen eine strikte logische oder physische Trennung der Mandantendaten gewährleisten. Dies verhindert unbeabsichtigten Datenzugriff zwischen verschiedenen Organisationen oder Abteilungen.

Mandantenfähigkeit erfordert:

- Eindeutige Tenant-Identifikatoren in allen Datenbankabfragen

- Separate Verschlüsselungsschlüssel pro Mandant

- Isolierte Backup- und Restore-Prozesse

- Dedizierte Subdomains oder vollständig getrennte Instanzen

Backup, Restore und Business Continuity

Regelmäßige Datensicherungen und getestete Wiederherstellungsprozesse sind essenzielle TOMs für jedes Newsletter-Tool. Organisationen müssen die Recovery Time Objective (RTO) und Recovery Point Objective (RPO) definieren.

Backup-Strategie

- Automatisierte tägliche Backups aller Datenbanken und Konfigurationen

- Geografisch redundante Speicherung in mindestens zwei Rechenzentren

- Verschlüsselte Backup-Archive mit separater Schlüsselverwaltung

- Quartalsmäßige Restore-Tests zur Validierung der Wiederherstellbarkeit

- Versionierung mit Aufbewahrung der letzten 30 Tagesstände

Der Prüfnachweis erfolgt durch Backup-Logs, Restore-Testprotokolle und dokumentierte Wiederherstellungszeiten. Bei der Wahl der besten Newsletter-Plattformen sollten diese Kriterien zentrale Bewertungsmaßstäbe sein.

Incident-Management und Meldepflichten

Ein strukturierter Incident-Response-Prozess ist unerlässlich, um Datenschutzvorfälle schnell zu erkennen, einzudämmen und zu melden. Newsletter-Tools müssen Mechanismen zur Detektion, Eskalation und Dokumentation von Sicherheitsvorfällen implementieren.

Incident-Management-Prozess:

- Automatische Alarmierung bei anomalen Zugriffsmustern

- Definierte Eskalationswege mit Kontaktdaten

- 72-Stunden-Meldepflicht an Aufsichtsbehörden gemäß DSGVO Art. 33

- Dokumentationsvorlagen für Vorfallsberichte

- Post-Incident-Review zur kontinuierlichen Verbesserung

Die Integration von Monitoring-Tools ermöglicht die frühzeitige Erkennung von Sicherheitsvorfällen. Dies ist besonders relevant für Newsletter-Reporting, wo ungewöhnliche Zugriffsmuster auf kompromittierte Konten hindeuten können.

Subprozessoren und Lieferantenmanagement

Die meisten Newsletter-Plattformen setzen Subprozessoren ein, beispielsweise für E-Mail-Zustellung, Medienhosting oder Analysedienste. Eine transparente Dokumentation aller Subauftragnehmer ist für die AVV erforderlich.

| Subprozessor-Typ | Verarbeitungszweck | Erforderliche Nachweise |

|---|---|---|

| E-Mail-Infrastruktur | SMTP-Versand, Bounce-Handling | AVV, EU-Standardvertragsklauseln |

| CDN-Anbieter | Medienauslieferung, Caching | Datenschutzerklärung, Zertifikate |

| Analyse-Service | Öffnungsraten, Klick-Tracking | Datenschutz-Folgenabschätzung |

| Cloud-Provider | Hosting, Datenbanken | ISO 27001, SOC 2 Type II |

Organisationen müssen das Recht haben, Subprozessoren abzulehnen und bei Änderungen informiert zu werden. Dies sollte vertraglich festgehalten sein.

Prüf-Checkliste für TOMs

Zur systematischen Bewertung von Newsletter-Tools empfiehlt sich folgende Checkliste:

Zugriffskontrolle:

- RBAC mit mindestens drei Rollenstufen implementiert?

- Automatische Rechtezuweisung und -entzug dokumentiert?

- Protokollierung aller Zugriffsrechte-Änderungen aktiv?

Authentifizierung:

- Zwei-Faktor-Authentifizierung verfügbar und konfigurierbar?

- SSO-Integration über Standardprotokolle möglich?

- Session-Management mit automatischen Timeouts?

Protokollierung:

- Vollständige Audit-Trails für alle sicherheitsrelevanten Ereignisse?

- Unveränderbarkeit der Logs gewährleistet?

- Export-Funktionen für Compliance-Audits vorhanden?

Verschlüsselung:

- TLS 1.2+ für alle Datenübertragungen verpflichtend?

- AES-256 oder gleichwertig für Daten im Ruhezustand?

- Verschlüsselte Backups mit separater Schlüsselverwaltung?

Backup und Recovery:

- Automatisierte tägliche Backups konfiguriert?

- Restore-Prozess regelmäßig getestet und dokumentiert?

- RTO und RPO vertraglich zugesichert?

Incident-Management:

- Definierter Incident-Response-Plan vorhanden?

- Meldewege und Fristen dokumentiert?

- Automatische Anomalie-Erkennung implementiert?

Diese Checkliste sollte Teil jeder Evaluation von Newsletter-Software sein.

Muster-Fragenkatalog für AVV-Anhang

Für die Auftragsverarbeitungsvereinbarung sollten folgende Fragen an den Anbieter gestellt werden:

Organisatorische Maßnahmen:

- Welche Zertifizierungen (ISO 27001, SOC 2) liegen vor und wann wurden sie zuletzt auditiert?

- Wie ist die Personalschulung zu Datenschutz organisiert (Frequenz, Inhalte, Nachweisführung)?

- Welche Prozesse existieren zur Überprüfung der Zuverlässigkeit von Mitarbeitern?

- Wie werden Änderungen an TOMs kommuniziert und dokumentiert?

Technische Maßnahmen:

- Welche Verschlüsselungsverfahren werden für Transport und Speicherung eingesetzt?

- Wie lange werden Audit-Logs aufbewahrt und wer hat Zugriff darauf?

- Welche Backup-Strategien existieren und wie ist die Wiederherstellungszeit garantiert?

- Welche Maßnahmen verhindern unbefugten physischen Zugang zu Servern?

Subprozessoren:

- Welche Subauftragnehmer werden eingesetzt und in welchen Ländern verarbeiten diese Daten?

- Wie wird die Einhaltung von TOMs bei Subprozessoren sichergestellt?

- Existiert ein Widerspruchsrecht bei Änderungen der Subprozessoren?

Betroffenenrechte:

- Welche technischen Funktionen unterstützen Auskunft, Berichtigung und Löschung?

- Wie schnell können Daten auf Anfrage vollständig gelöscht werden?

- Welche Mechanismen existieren für Datenportabilität?

Diese Fragen sollten schriftlich beantwortet und als Anhang zur AVV dokumentiert werden. Praktische Tipps zur Newsletter-Erstellung helfen zusätzlich, die operative Umsetzung DSGVO-konform zu gestalten.

Die systematische Implementierung technischer und organisatorischer Maßnahmen schafft die Grundlage für rechtssichere Newsletter-Kommunikation. Mit strukturierten TOMs, klaren Prüfnachweisen und einem umfassenden Fragenkatalog können Datenschutzbeauftragte und IT-Verantwortliche fundierte Entscheidungen treffen. e-publisher:mail bietet eine DSGVO-konforme Newsletter-Lösung mit vollständiger Datenhoheit, transparenten TOMs und allen erforderlichen Sicherheitsmaßnahmen für professionelle Organisationen.